ゼロデイ脆弱性など緊急度の高い脆弱性を即座に通知 緊急脆弱性速報機能の紹介

2022 年 5 月に緊急脆弱性速報機能をリリースしました。

こちらの機能では、近年攻撃リスクが高まっている、ゼロデイ脆弱性、Nデイ脆弱性、脆弱性公開直後の攻撃情報について即座に通知を受け取ることができ、ゼロデイ攻撃や Nデイ攻撃などの緊急性の高いサイバー攻撃に対して、より迅速に対策を進めることでセキュリティリスクの軽減が可能となるものです。

今回は、この機能を新たにリリースすることに決まった背景や、近年なぜゼロデイ脆弱性が話題となっているのか、について紹介します。

緊急脆弱性速報機能の紹介

2021 年 12 月に公開された Apache Log4j の Log4Shell と呼ばれる脆弱性や 2022 年 3 月に公開された Spring Framework で発見された Spring4Shell と呼ばれる脆弱性のように、修正プログラムが公開される前に公開されてしまった脆弱性「ゼロデイ脆弱性」が近年話題となっています。

ゼロデイ脆弱性が公開された時に、その脆弱性を悪用できる攻撃コード(PoC)も公開されることがあります。

攻撃コードが公開されるとそのコードを使うことで比較的簡単に悪用が可能になるため、攻撃者よる攻撃活動が行われることが多くあります。

そのため、攻撃コードが公開され、悪用されるリスクが高いゼロデイ脆弱性のような重要度の高い脆弱性は早期に発見し、対応する必要があります。

このような重要度の高い脆弱性をいち早く通知する機能が緊急脆弱性速報機能になります。

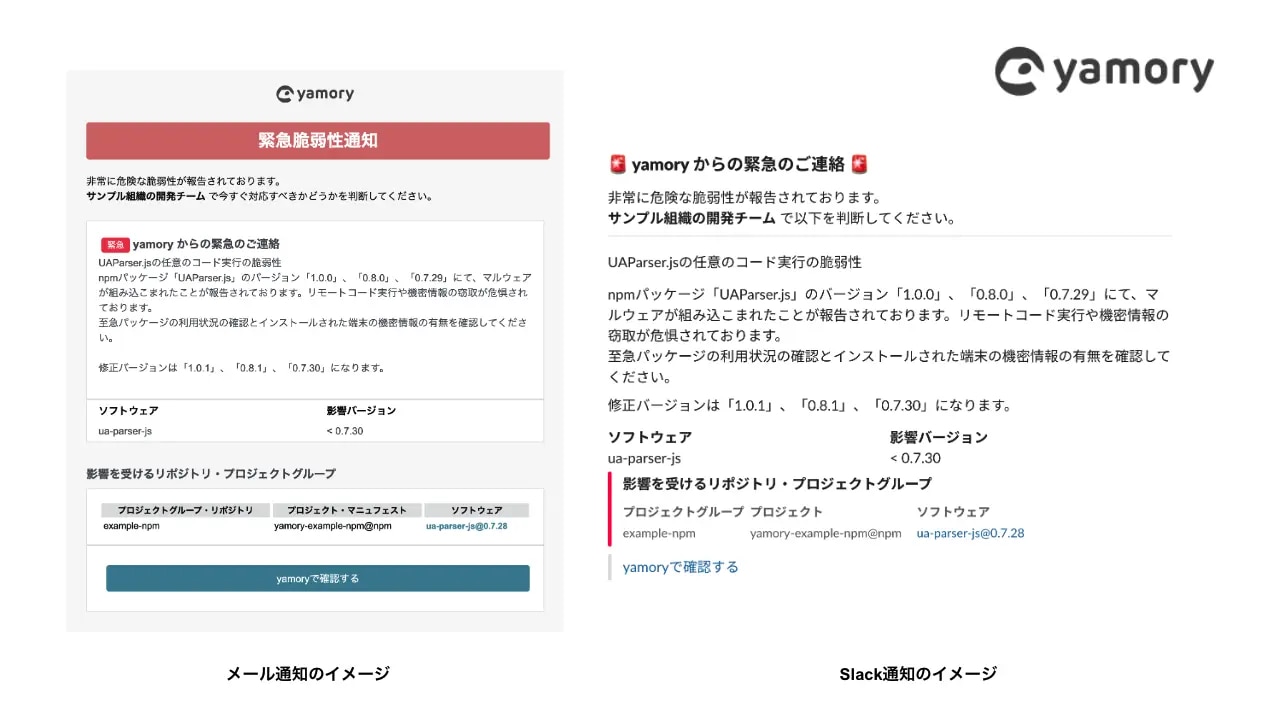

緊急脆弱性速報通知イメージ

上記の画像のような通知が脆弱性の影響を受ける恐れがある利用者に通知されます。

通常の脆弱性通知とはデザインも異なるため、より緊急度の高い脆弱性の通知であることがすぐにわかるようになっています。

通知する内容に関しては脆弱性によって異なりますが以下の通りとなります。

- 影響を受けるソフトウェアとそのバージョン

- 脆弱性の概要情報

- バージョンアップなどの対応方法

- 暫定的な軽減策

- より詳細な情報が書かれたサイトの URL

脆弱性によってはベンダーから正確な情報が提供されていないケースもあるため、その時点で提供可能な範囲での情報提供となります。

利用者は通知内容を確認し、自分達の環境で実際に影響がありそうか検証、修正パッチがない場合には軽減策を適用する等、早急な対応をとることが可能になります。

ゼロデイ脆弱性への対応の重要性が高まっている

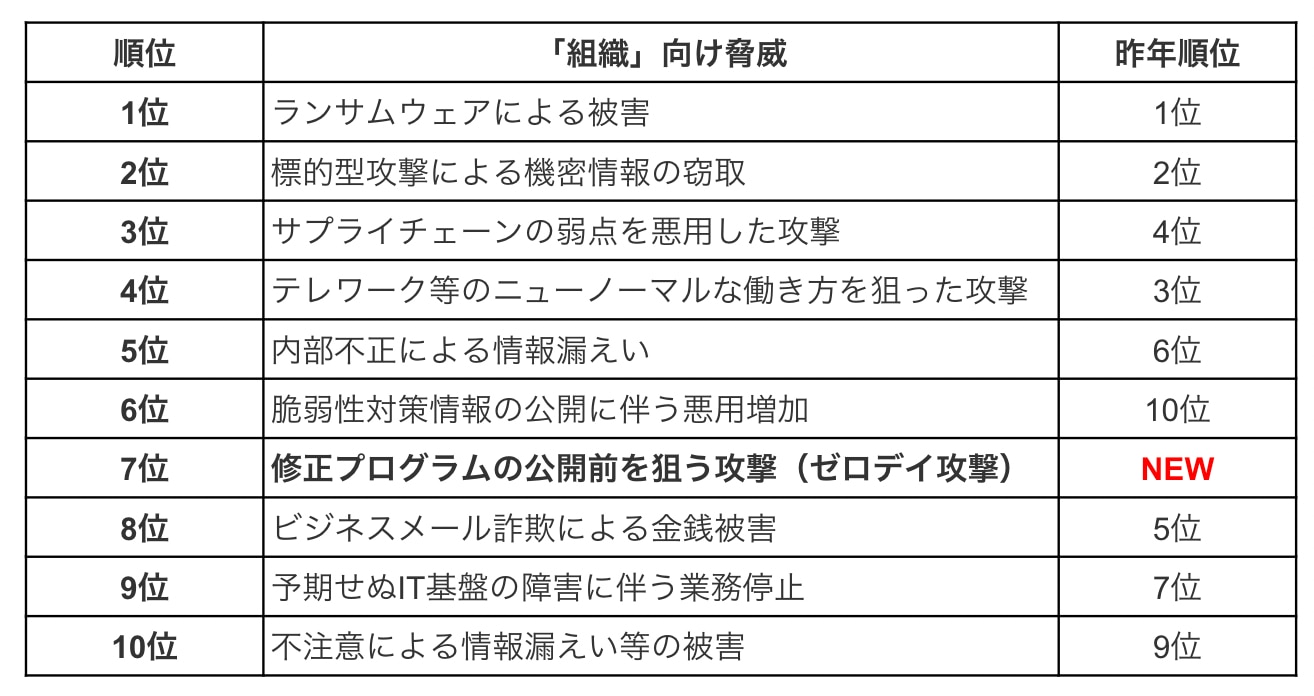

近年ゼロデイ脆弱性が話題になっていると伝えましたが、IPA『情報セキュリティ10大脅威 2022』からも注目されていることがわかります。

IPA 『情報セキュリティ10大脅威 2022』より「組織」向け脅威のみを抜粋

組織向けの脅威の 7 位に新たに「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」が追加されています。

IPA『情報セキュリティ10大脅威 2022』は、2021 年に発生したセキュリティ事故や攻撃の状況等から脅威を選出し、投票により順位付けを行ったものとなっています。

そのため、2021 年はこれまでと異なりゼロデイ脆弱性、ゼロデイ攻撃の脅威が高まった年であったと言えます。

「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」への対策として、「資産の把握、対応体制の整備」「利用するソフトウェアの脆弱性情報の収集と周知、対策状況の管理」などが挙げられています。

yamory を使うことで、「資産の把握」「利用するソフトウェアの脆弱性情報の収集と周知」「対策状況の管理」ができるようになります。

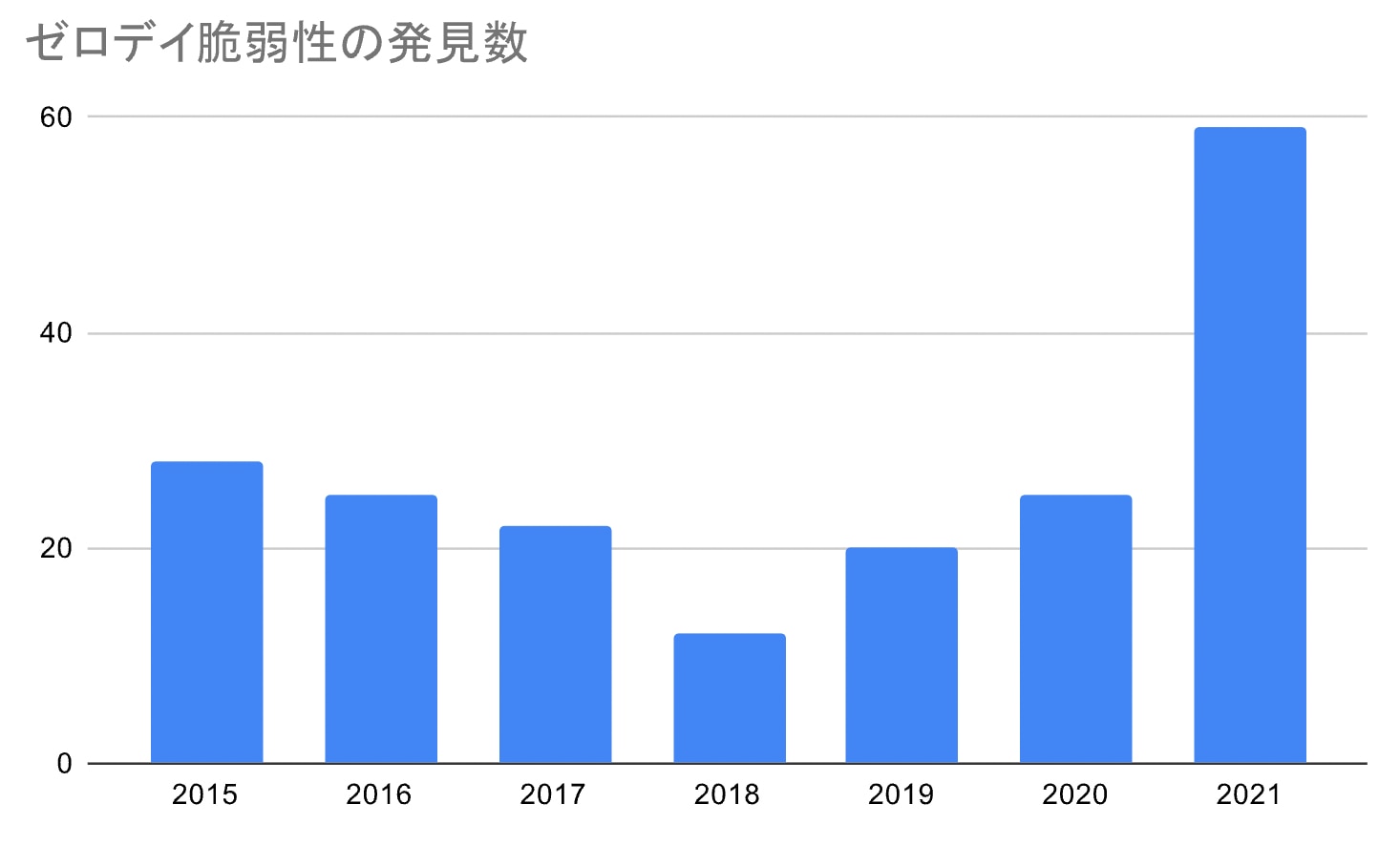

また、Google の Project Zero によるゼロデイ脆弱性の調査でも、2021 年のゼロデイ脆弱性の件数が調査を開始した 2014 年以降過去最高になったとあります。

The More You Know, The More You Know You Don’t Know | Project Zero

こちらの調査によると、2020 年は 25 件だったゼロデイ脆弱性の数が、2021 年では 59 件となり、2 倍以上に増えています。

The More You Know, The More You Know You Don’t Know | Project Zeroより引用・日本語翻訳

増加の原因としては、ゼロデイ攻撃が多くなっていることだけが要因ではないようです。

攻撃者側のゼロデイ攻撃への関心や投資が増えてきていることもありますが、セキュリティコミュニティの活動においてゼロデイ攻撃を検出、報告する能力が高まったことが主な要因だと言われています。

そのため、これまで明らかになっていなかったゼロデイ脆弱性が可視化されるようになり、今後もこの数が増えていく可能性があります。

執筆時点での 2022 年のゼロデイ脆弱性の数は既に 20 件登録されています。

2021 年よりはペースは遅いものの、今年も多くのゼロデイ脆弱性が報告されると思われます。

この機能を開発した背景

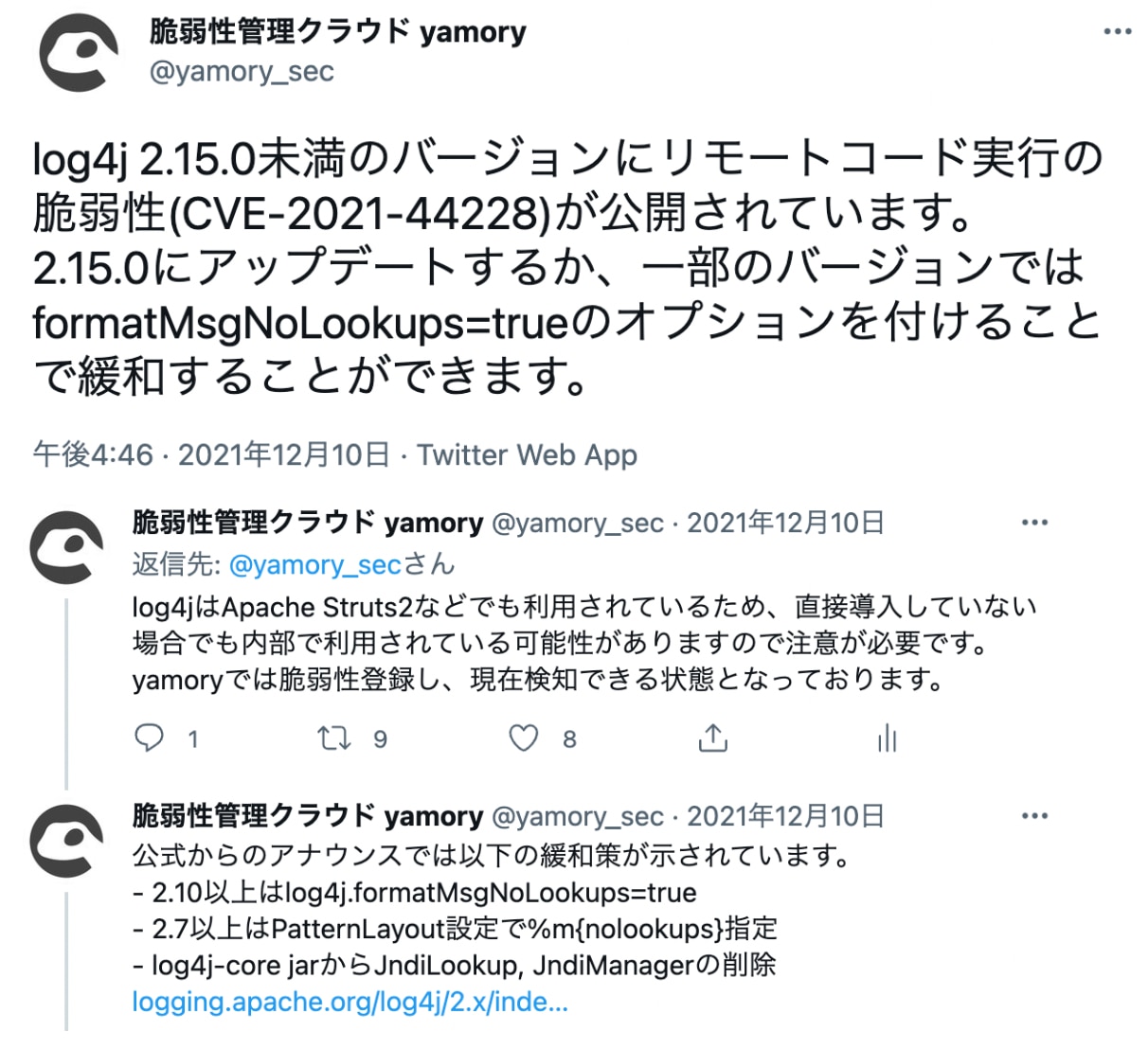

このように近年ゼロデイ脆弱性の重要度が高まっていますが、yamory が緊急脆弱性速報機能を開発するきっかけとなったのは Log4Shell でした。

yamory は、独自の脆弱性データベースを作成しているため、NVD といった脆弱性データベースに加えて、さまざまな情報源から脆弱性情報を収集し、検証・登録を行なっています。

Log4Shell に関しても Twitter で話題になっていることを早期に発見し、脆弱性データベースに登録、お客様が検出できるような状態にすることができました。

Twitter でも注意喚起とその時点で明らかになっている対応方法など情報発信を行いました。

yamory による Log4Shell の注意喚起 Tweet

ただし、お客様に脆弱性が通知されるタイミングは毎日決まった時刻とする仕組みのため、脆弱性データベースに登録されてから通知されるまで多少の遅れがありました。

Log4Shell のような緊急度の高い脆弱性の場合に一刻も早く適切な情報を知り、一次対応を行うことが大切であるため、即時通知を行う緊急脆弱性速報機能を開発することになりました。

緊急脆弱性速報機能は、Log4Shell のようなゼロデイ脆弱性以外にも、有名なライブラリと名称がよく似た悪意のあるコードを含むライブラリを公開し、誤ってインストールさせるマリシャスパッケージ(マリシャスライブラリ)などの悪意のあるコードを含むライブラリが発見された場合にも役に立つような機能となっています。

他の脆弱性データベースではLog4Shellの検知までどれくらいの時間がかかったのか

yamory では独自の脆弱性データベースを構築しているため、Log4Shell に関しても 12 月 10 日の 15 時頃には登録され、検知できる状態になっていました。

今後は緊急脆弱性速報機能により即時に通知することが可能となっています。

他の脆弱性データベースではどのくらい検知までに時間がかかっていたのか確認してみると

NVD(National Vulnerability Database) と呼ばれるアメリカ国立標準技術研究所 NIST が管理するものの場合では、12 月 10 日の 19 時頃(日本時間)に脆弱性情報が公開されていました。

しかし、NVD の情報を使った脆弱性管理サービスの場合では、CPE(Common Platform Enumeration)と呼ばれる情報を使った検知を行うため、その CPE の情報も含めて情報が公開された日時としては、12 月 13 日の 23 時頃(日本時間)になります。

そのため、NVD の CPE の情報に依存した形の脆弱性管理サービスの場合では、Log4Shell のような緊急度の高い脆弱性であっても数日遅れての検知になる可能性があります。

脆弱性への対策を迅速に行うためには、利用している脆弱性スキャンサービス/脆弱性管理サービスがどのような脆弱性データベースを利用しているのかも検討に入れる必要があります。

特にゼロデイ脆弱性の場合では、ベンダーからの脆弱性情報よりも早く Twitter などの SNS で話題になることが多いため、そういった情報も収集できているかが重要になります。

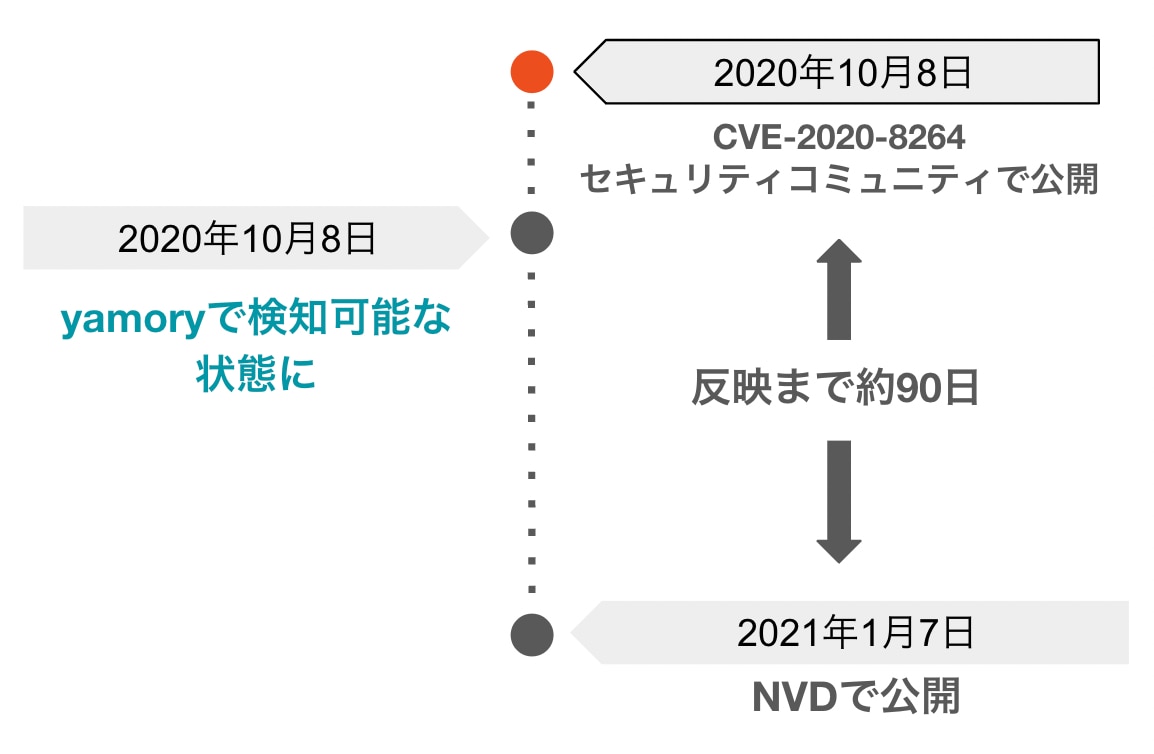

中には 90 日も検知まで差があるケースも

Log4Shell の場合では、検知までの差は数日でしたが、脆弱性によっては 90 日近い差があるケースもあります。

ゼロデイ脆弱性ではありませんが、Ruby on Rails の Action Pack と呼ばれるライブラリの脆弱性 CVE-2020-8264 を見てみますと、NVD では 2021 年 1 月 7 日(日本時間)に公開されています。

しかし、Ruby on Rails のセキュリティコミュニティで公開されたこちらを確認してみると、 2020 年 10 月 8 日(日本時間)に公開されていることがわかります。

yamory は、Ruby on Rails のセキュリティコミュニティの情報も収集しているため、2020 年 10 月 8 日に脆弱性データベースへ登録し、検知できる状態になっています。

そのため、約 90 日 yamory と NVD を使った脆弱性管理サービスでは検知までの差があることになります。

CVE-2020-8264 脆弱性検知までの時間差

ゼロデイ脆弱性だけでなく、それ以外の脆弱性に関しても脆弱性データベースの違いによる検知までの時間が変わってきます。

脆弱性管理サービスを使わない場合でも、特に重要なソフトウェアに関しては、ベンダーのセキュリティアドバイザリページやセキュリティコミュニティサイトなど複数の情報源から情報収集することをおすすめします。

おわりに

2022 年 5 月にリリースした緊急脆弱性速報機能について、機能の説明とこの機能がリリースされた背景について紹介しました。

IPA『情報セキュリティ10大脅威 2022』の 7 位に新たに「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」が追加されたことや、Google の Project Zero によるゼロデイ脆弱性の調査でも 2021 年は 2020 年と比較し 2 倍以上のゼロデイ脆弱性が公開され、過去最高の数となっていることからもゼロデイ脆弱性が話題になっていることを解説しました。

ゼロデイ脆弱性はベンダーから脆弱性情報が公開されるよりも先に Twitter などの SNS で話題になることが多い印象です。

ゼロデイ脆弱性を含めた脆弱性管理をするためには、多くの情報源から脆弱性情報の収集を日々行うことが大切になります。

yamory は、アプリケーションライブラリ、ミドルウェア/OS、コンテナの脆弱性管理を行うことができるクラウドサービスです。

ご興味がある方はこちらより資料請求を行うことができます。

セミナーも定期的に開催していますのでこちらのページよりご参加ください。