2025/12/19

2025年セキュリティレポートを公開

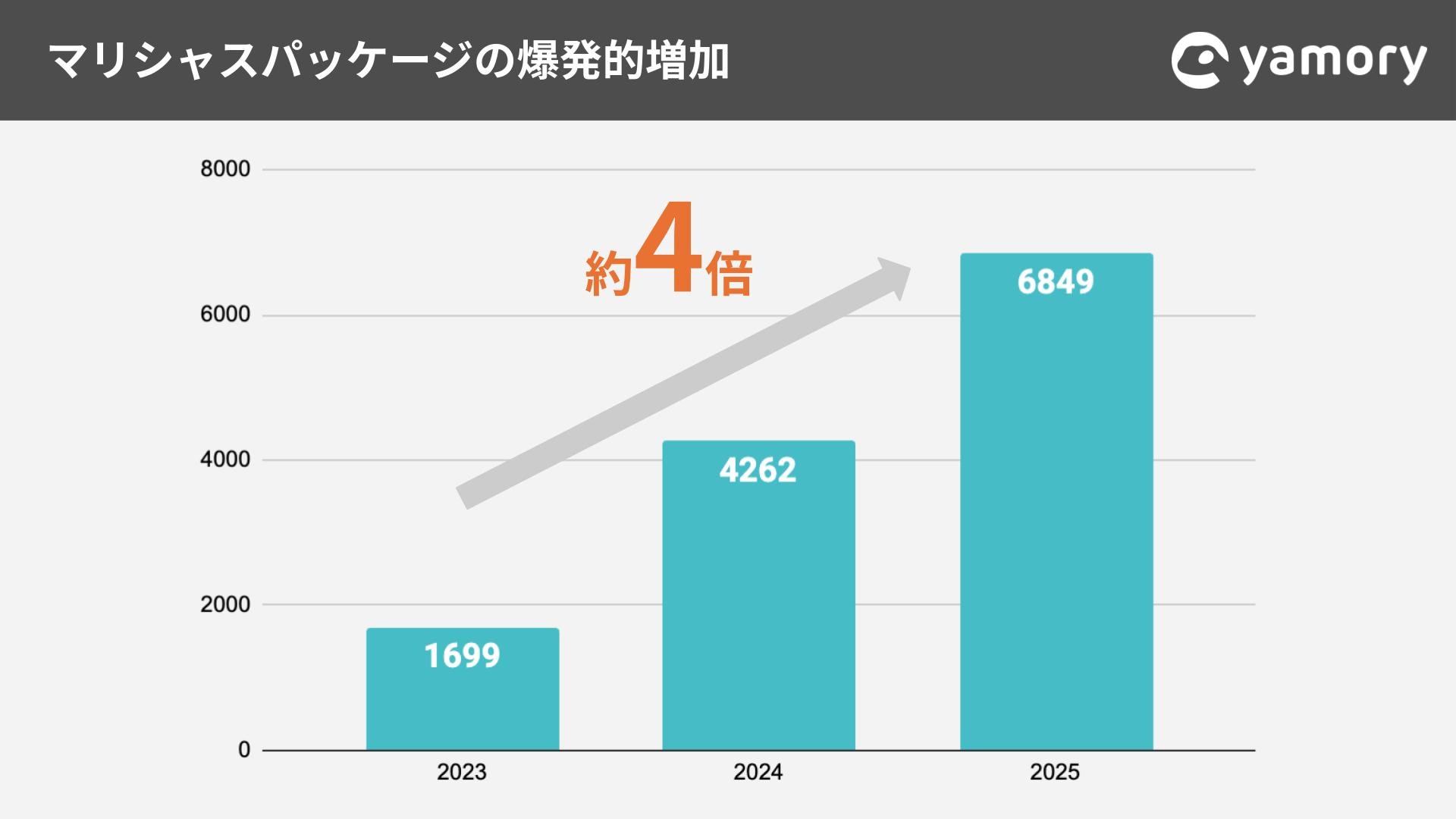

〜マリシャスパッケージが急増、2年で約4倍に〜

独自の脆弱性情報データベースをもとに、2025年の脆弱性セキュリティレポートを公開しました。

公的データベース(NVD)の機能不全により「見かけ上の脆弱性数」が減少する一方で、水面下ではソフトウェアサプライチェーン攻撃が高度化・複雑化しています。

【サマリー】

- NVD登録件数が2011年以来の減少予測。しかし「見えないリスク」は増大

- マリシャスパッケージ検知数が2年で約4倍、過去最多の6,849件を記録。「Shai-Hulud」等、手口が高度化

- 大企業でランサムウェア被害が頻発。VPN機器の管理不全が浮き彫りに

NVD登録件数の減少

米国国立標準技術研究所(NIST)が運営する脆弱性データベース(NVD)で公開されている脆弱性数(CVE)は年々増加を続けてきましたが、2025年(11月末時点)は若干の減少傾向を示しています。しかしこれはリスクの減少を意味するものではありません。 米国政府機関の予算・体制問題等により登録作業に大幅な遅延(バックログ)が発生しており、実際には報告されているにもかかわらず公開されていない脆弱性が大量に滞留しています。特に、脆弱性対策に不可欠な製品情報(CPE)等のメタデータ付与(Enrichment)が追いついておらず、検知漏れが発生するリスクが高まっています。

yamoryオートトリアージによる絞り込み

yamoryでは、独自で構築した脆弱性のデータベースを使い、危険度のレベルを算出し、対応の優先度を自動で判断するオートトリアージ機能(特許番号:6678798号)を提供しています。オートトリアージ機能により即日対応が必要とされる「Immediate」に分類された脆弱性は、NVDで公開されている「High」「Critical」の脆弱性14,411件(CVE-2025)から、2,370件に絞られました。CISA KEVカタログ(※)に掲載され、既に悪用が観測されている脆弱性は135件でした。

すべての脆弱性に対応することは不可能であり、CISA KEVやPoC等の脅威情報を組み合わせることで実際にリスクの高い脆弱性に絞り込み、優先順位をつけて脆弱性対応を行う必要があります。

※CISA KEVカタログ:CISA(アメリカ合衆国サイバーセキュリティ・社会基盤安全保障庁)が公開している「実際に攻撃者が積極的に悪用していることが確認されており、対応が急がれる脆弱性」の一覧。

詳細:https://yamory.io/blog/cisa-kev/

ソフトウェアサプライチェーン攻撃 マリシャスパッケージの急増:2年で約4倍に

yamoryの独自データベースにおける悪意あるパッケージ(マリシャスパッケージ)数は、過去最多となる6,849件を記録しました。 そのほとんどがWeb開発に不可欠なnpm(Node.js)エコシステムを標的としています。

攻撃の手口も質的に変化しており、2025年は「Shai-Hulud(シャイ=フルード)」ワームのように、感染したシステムを踏み台にGitHub Issueの作成などを通じて自動的に拡散・自己増殖を試みる「連鎖型」の攻撃が確認されました。

大企業も狙われるランサムウェア攻撃

2025年は、国内の著名な大企業や組織において、ランサムウェアによるシステム障害や業務停止が相次いだ一年でした。特に、ランサムウェアの主な感染経路としてVPN機器等からの侵入が多くを占め、VPN機器は、組織のネットワークへの侵入を許す「主要な入り口」として狙われやすい状況にあります。

yamoryが2025年11月に実施した実態調査によると、従業員数1,000名以上の大手企業であっても、48.3%がVPN機器のバージョン情報を正確に把握しておらず、63.3%が脆弱性発覚時に該当機器を即時に特定できないという結果が出ました。 高度な攻撃手法が注目されがちですが、被害の実態は「既知の脆弱性の放置」にあります。まずは「資産の完全把握」と「即時パッチ適用」という基本動作の徹底が不可欠です。

yamory プロダクトオーナー 鈴木 康弘 コメント

2025年は、NVDの登録遅延などにより、私たちが信頼してきた公的な情報基盤が揺らいだ年でした。だからこそ、求められているのは「情報の完全性」を待つことではなく、「今、守るべきものは何か」を見極める力です。 不確実な情報環境下でも、KEV(悪用確認済み脆弱性)などの脅威情報や、自社の資産管理を徹底することで、リスクの高い箇所を特定し、対処することは可能です。また、昨今のランサムウェア被害は、高度な技術以前に、資産管理やパッチ適用といった「当たり前の対策」の徹底がいかに難しいかを浮き彫りにしました。 2026年は、AIによる攻撃と防御の発展が予測される一方で、足元を固める原点回帰の対策こそが組織を守る鍵となると考えています。サプライチェーン全体のITシステム、ソフトウェアの「資産管理」「リスク管理」というセキュリティの基礎を改めて見直すことが重要です。yamoryは、皆様のセキュリティ対策を支援できるよう、今後もサービスを磨いてまいります。

<レポート概要>

以下の情報をもとに作成

(対象期間:2020年1月1日~2025年11月30日)

‐ National Vulnerability Database(NVD)

‐ yamory 脆弱性データベース

‐ yamory の脆弱性スキャンによって検知された脆弱性の統計情報