SSVCとは?CVSSに代わる脆弱性評価の手法でスピーディーな判断を実現

SSVC(Stakeholder-Specific Vulnerability Categorization)とは、カーネギーメロン大学ソフトウェア工学研究所(SEI)が提唱し、米CISA(国土安全保障省サイバーセキュリティ・インフラセキュリティ庁)が推進している、意思決定に特化した脆弱性評価手法です。

近年、CVSSに代わる脆弱性評価の手法として注目されています。

本記事では、CVSSの特徴や課題を踏まえたうえで、代わりとなるSSVCの概要や導入のメリットを解説します。また、SSVCがCVSSの代わりとして使用される背景をわかりやすく解説します。

SBOM・脆弱性の一元管理なら

「yamory」におまかせ

SSVCに対応

SSVCに対応

脆弱性・EOL・OSSライセンスを一元管理

脆弱性・EOL・OSSライセンスを一元管理

ISMAP登録の国産脆弱性管理ツール

ISMAP登録の国産脆弱性管理ツール

目次[非表示]

- 1.CVSSによる脆弱性評価

- 1.1.CVSSとは

- 1.2.CVSSスコアの評価基準と深刻度

- 1.3.最新バージョン CVSS v4.0

- 1.4.CVSSを用いた対応方針の課題

- 2.SSVCの概要

- 2.1.SSVCとは

- 2.2.ステークホルダー別の決定木が用意されている

- 2.2.1.なぜ、3種類の決定木が用意されているのか

- 2.3.決定木分岐の判断指標

- 2.4.結果から導かれる4つの意思決定(アウトカム)

- 3.SSVCによる脆弱性評価のメリット

- 3.1.明確で早急な判断ができる

- 3.2.ステークホルダーに応じた判断ができる

- 4.SSVCがCVSSの代わりとなる背景

- 4.1.CVSSスコアの深刻度と対応すべき優先度が一致しない

- 4.2.CVSSだけでは具体的な対策や方針が提示されない

- 4.3.「±0.5ポイント」の誤差がある

- 4.4.ケースによっては現状評価と環境評価をしていない

- 5.SSVCに対応したyamoryのオートトリアージ機能

CVSSによる脆弱性評価

SSVCは、CVSSの課題を解決するために作られた指標です。

SSVCを理解するために、まずはCVSSの概要から見ていきましょう。

CVSSとは

CVSS(Common Vulnerability Scoring System)とは、どの脆弱性から優先的に対処すべきかを判断する客観的な指標の一つです。日本語で「共通脆弱性評価システム」と呼ばれます。

CVSSは、脆弱性の深刻度を0.0 〜 10.0のスコアで数値化します。これにより、担当者の主観に頼らず、リスクに基づいた合理的な優先順位付けが可能になります。

CVSSスコアの評価基準と深刻度

CVSSでは、スコアの高さに応じて「深刻度(Severity)」が定義されています。一般的にスコアの高い順から、Critical(緊急)、Important(重要)、Warning(警告)、Attention(注意)、None(なし)の5段階に分類されます。

関連記事:脆弱性の深刻度をセルフチェック CVSS

最新バージョン CVSS v4.0

CVSSの評価方法は2005年のCVSS v1の発表後からバージョンアップを重ねています。

2023年11月に発表された、最新のCVSS v4.0 では、単なる「脆弱性そのものの強さ」だけでなく、以下の3つの側面から総合的なリスクを算出します。

- 基本評価基準 (Base Metrics)

攻撃の難易度や影響範囲など、時間の経過で変化しない基礎情報。 - 現状評価基準 (Threat Metrics)

攻撃コードの流通状況や、対策プログラムの有無といった、刻一刻と変わる現在の状況。 - 環境評価基準 (Environmental Metrics)

対象となるシステムがどれほど重要か、どのような保護策が講じられているかといった、個別の利用環境。

基本評価基準のみを使用している場合は「CVSS-B」、基本評価基準と環境評価基準を使用している場合は「CVSS-BE」でスコアリングします。このように、CVSS v4.0では、どの評価基準を採用しているかがより明確になりました。

CVSSを用いた対応方針の課題

CVSSは改善のためにバージョンアップを繰り返していますが、一方でCVSSを用いた対応方針には課題があるのも実情です。

CVSS v4.0では多くの点が改善されましたが、それでもCVSSの基本値のみをリスク判断に使用している状態は変わっていません。脆弱性の数が増え、深刻度の高い脆弱性が増え続けている中、評価をより正しく理解して利用する必要があります。

こうした状況でCVSSに代わる手段を探ることも重要です。

次項では、CVSSの代替策となりうる脆弱性への対応方針まで導ける「SSVC」について解説します。

SSVCの概要

この章ではSSVCの概要と、脆弱性を評価するロジックについて解説します。

SSVCとは

冒頭でも説明しましたが、SSVC(Stakeholder-Specific Vulnerability Categorization)とは、カーネギーメロン大学ソフトウェア工学研究所(SEI)が提唱し、米CISA(国土安全保障省サイバーセキュリティ・インフラセキュリティ庁)が推進している、意思決定に特化した脆弱性評価手法です。

CVSSが脆弱性の深刻度を数値で表すのに対し、SSVCでは対応すべき方針が出力される点が大きな違いです。

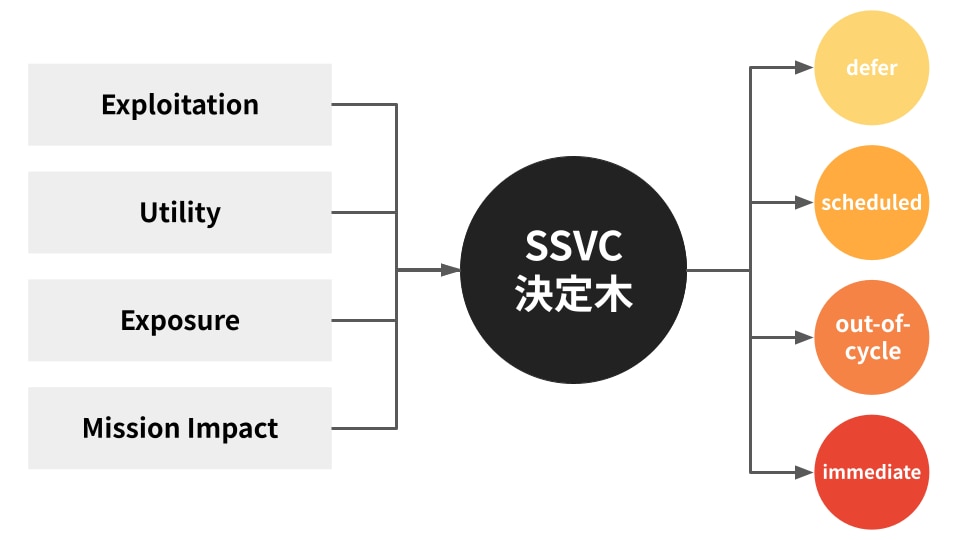

具体的には決定木分析(ディシジョンツリー)によって脆弱性が分類され、優先度づけが行われます。

出展:CISA - Stakeholder-Specific Vulnerability Categorization (SSVC)

ステークホルダー別の決定木が用意されている

SSVCでは、3種類のステークホルダーに応じて3つの決定木が用意されています。

- デプロイヤー(Deployers)…パッチを適用する側。脆弱性の対応を行う。

- サプライヤー(Suppliers)…パッチを提供する側。製品ベンダーなどがこれに当たる。

- コーディネーター(Coordinators)…脆弱性情報を統制する側。CSIRTなど。

なぜ、3種類の決定木が用意されているのか

例えば、ある脆弱性に対して「ベンダー(Supplier)」が重大と判断しても、インターネットから遮断された環境でその製品を使っている「ユーザー(Deployer)」にとっては後回しで良い場合があります。

SSVCは、立場ごとに異なる決定木を利用することで、無駄な混乱を避け、より効率的な対応を可能にしているのです。

決定木分岐の判断指標

SSVCの決定木では、判断指標を元に分岐を決定します。

デプロイヤーを例に挙げると、決定木の分岐指標は以下の4つとなります。

判断指標 | 説明 | 分類 | |

Exploitation(攻撃の発生状況) | 「その脆弱性は今、実際に使われているか?」を評価 | None(なし) | 悪用が確認されていない。 |

PoC(実証コードあり) | 攻撃手法は公開されているが、広範囲な悪用は見られない。 | ||

Active(悪用中) | すでに攻撃が確認されている。 | ||

Utility(攻撃の有効性) | 攻撃者にとって「その脆弱性を悪用する価値や効率がどれほど高いか」を評価 | Minimal(最小) | 攻撃の成立に高度な条件が必要、または得られる成果が極めて少ない。 |

Capable(有効) | 攻撃が成立しやすく、特権奪取などの実害が見込まれる。 | ||

Efficient(効率的) | 攻撃の自動化が容易で、一度の攻撃で爆発的な被害を及ぼせる。 | ||

Exposure(露出度) | システムやサービスの「外部への露出度」を評価 | Small(微小) | 極めて限定的なアクセス。 |

Controlled(管理下) | 社内LANやVPN越しなど、多層防御の内側にある。 | ||

Open(公開) | インターネットから直接アクセス可能。 | ||

Mission Impact(事業への影響) | 「侵害された際、組織の目的や業務にどれほどのダメージがあるか」を評価 | Slight(軽微) | 業務にほとんど影響しない。 |

Cripple(重大な支障) | 主要な業務が一部停止するが、復旧可能。 | ||

Mission Failure(壊滅的) | 組織の存続に関わる致命的な損害。 | ||

結果から導かれる4つの意思決定(アウトカム)

SSVCの決定ツリーを辿った最後に、組織が取るべき具体的な行動指針が示されます。

SSVCの決定ツリーを辿った最後に、組織が取るべき具体的な行動指針が示されます。

これらは単なる「優先度高・中・低」といった曖昧な表現ではなく、「いつまでに、どのようなスケジュールで対応すべきか」という時間軸に基づいたアクションとして定義されています。

- defer…現時点では対応しない

- scheduled…定期メンテナンスの際に対応する

- out-of-cycle…通常よりも迅速に対応する

- immediate…組織の通常業務の停止も視野に入れ、迅速に対応する

SSVCによる脆弱性評価のメリット

この章では、SSVCによる脆弱性評価のメリットをご紹介します。

明確で早急な判断ができる

SSVCによる脆弱性評価では、明確で早急な判断ができる点が大きなメリットです。

SSVCでは結果出力の過程で、決定木をたどって優先順位が決定されます。決定木では、起点から条件分岐ごとに判定を繰り返すため、明確かつ適切な判断が可能になります。

また、最終判断に至るまでのプロセスが明瞭であり、関係者に対して共有しやすい点もメリットです。議論や考察をおこなう場合も判定ポイントがわかりやすく、透明性を確保できます。

ステークホルダーに応じた判断ができる

SSVCでは、ステークホルダーごとの決定木をたどって優先順位を決定できます。そのためSSVCのユーザーは、自身の立場に対応した決定木を選択することで、適切な判断をしやすくなります。

SSVCがCVSSの代わりとなる背景

なぜ、SSVCはCVSSの代わりに使われるようになってきているのでしょうか。

この章では、その背景を解説します。

CVSSスコアの深刻度と対応すべき優先度が一致しない

CVSSのスコアは、あくまで脆弱性の「技術的な深刻度(Severity)」を示す指標です。

つまり、実際にそこから攻撃される可能性や、攻撃を受けた際の業務への影響度は考慮されていません。

そのため、CVSSスコアだけで判断すると、本当に危険なリスクを見逃す可能性があります。

CVSSだけでは具体的な対策や方針が提示されない

CVSSが対応しているのは、あくまでも脆弱性の評価結果の出力のみです。

脆弱性を解消するための具体的な対策や方針は提示されないため、自ら対応方針を決めなければなりません。そのためCVSSでは、脆弱性を解消するまでに手間と時間がかかってしまいます。

「±0.5ポイント」の誤差がある

CVSSスコアの算出には、分析者の主観が入り込む余地があります。

実際、同じ脆弱性でも分析者によってスコアが分かれることがあり、±0.5ポイント程度の誤差は許容範囲とされています。

この「数値のゆらぎ」は、組織のガバナンスにおいて深刻な問題を引き起こします。

例えば、「スコア7.0以上を即時対応」という画一的なルールを運用している場合、スコア6.9と、7.1のように、わずか0.2ポイントの誤差によって対応の緊急度が劇的に変わってしまいます。

ケースによっては現状評価と環境評価をしていない

CVSSでは、本来現状評価と環境評価も設けられています。しかし、基本評価基準しか利用していないケースが多くなっているのが実情です。

脆弱性のリスクは、悪用状況や環境によるものも大きく影響します。基本評価基準のみでは、検出された脆弱性の危険性を適切に評価できていない可能性が高いです。

このような背景から、SSVCがCVSSに代わって使われるようになりつつあるのです。

SSVCに対応したyamoryのオートトリアージ機能

SSVCは理論的に優れていますが、検出した膨大な脆弱性に対して「攻撃状況」や「資産の露出度」を一つずつ手動で判定するのは、現場にとって非現実的です。

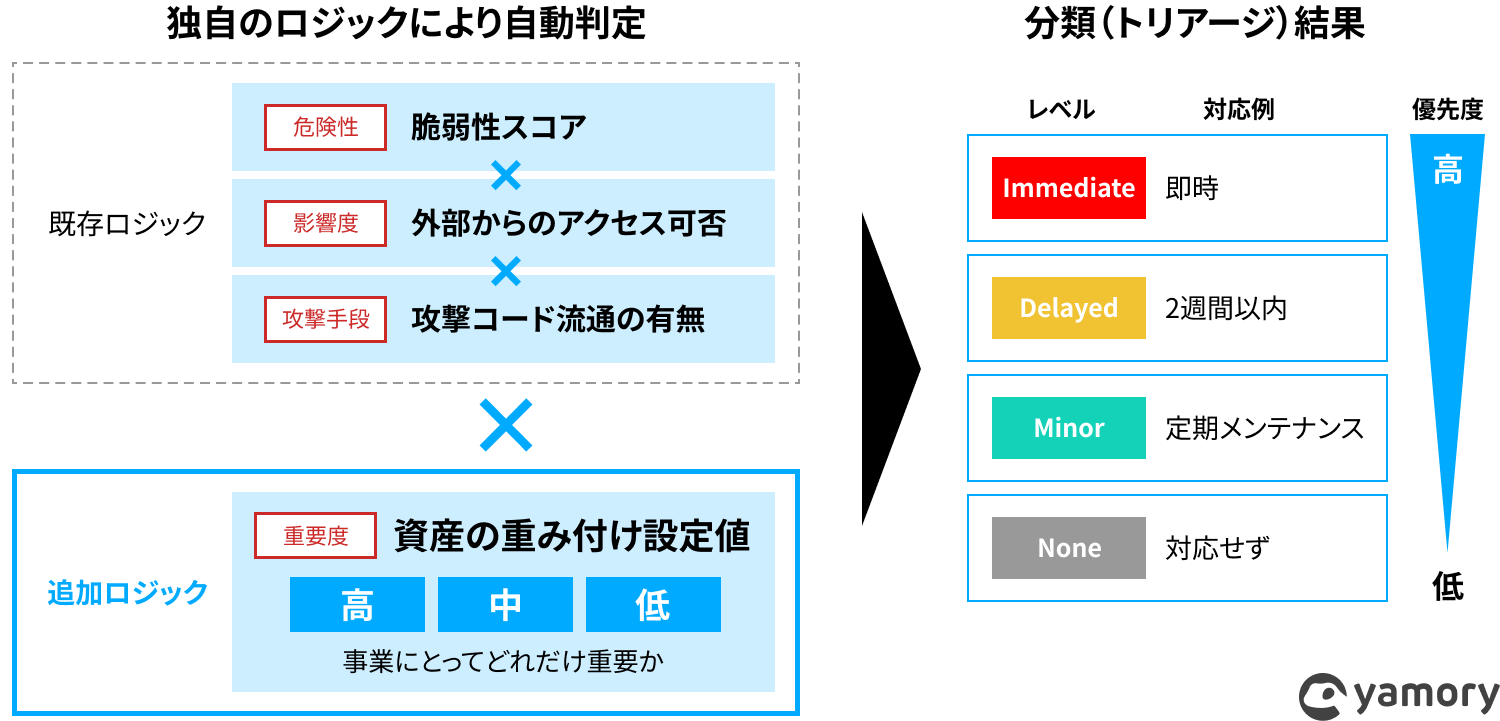

脆弱性管理クラウド「yamory」は、このSSVCの判断プロセスを自動化する、オートトリアージ機能を提供しています。

判断を支える「4つの指標」

yamoryは、SSVCの概念を以下の4つの分かりやすい指標に落とし込み、決定木の分岐を自動で判定します。

指標 | 判断のポイント | 対応するSSVC概念 |

危険度 | 脆弱性スコア(CVSS等)の高さを評価 | Utility |

影響度 | 外部からのアクセス可否を評価 | Exposure |

攻撃手段 | 悪用可能な攻撃コードの流通有無を評価 | Exploitation |

重要度 | 資産の重み付けを評価 | Mission Impact |

「どれから対応すべきか」を自動で判断

これらの指標を掛け合わせ、yamoryは全ての脆弱性を以下の4つのアクションに自動分類します。これにより、現場の担当者は「どこからパッチを当てるべきか」が迷いなく判断できるようになります。

- Immediate (即時対応)

- Delayed (2週間以内に対応)

- Minor (定期メンテナンスで対応)

- None (対応せず)

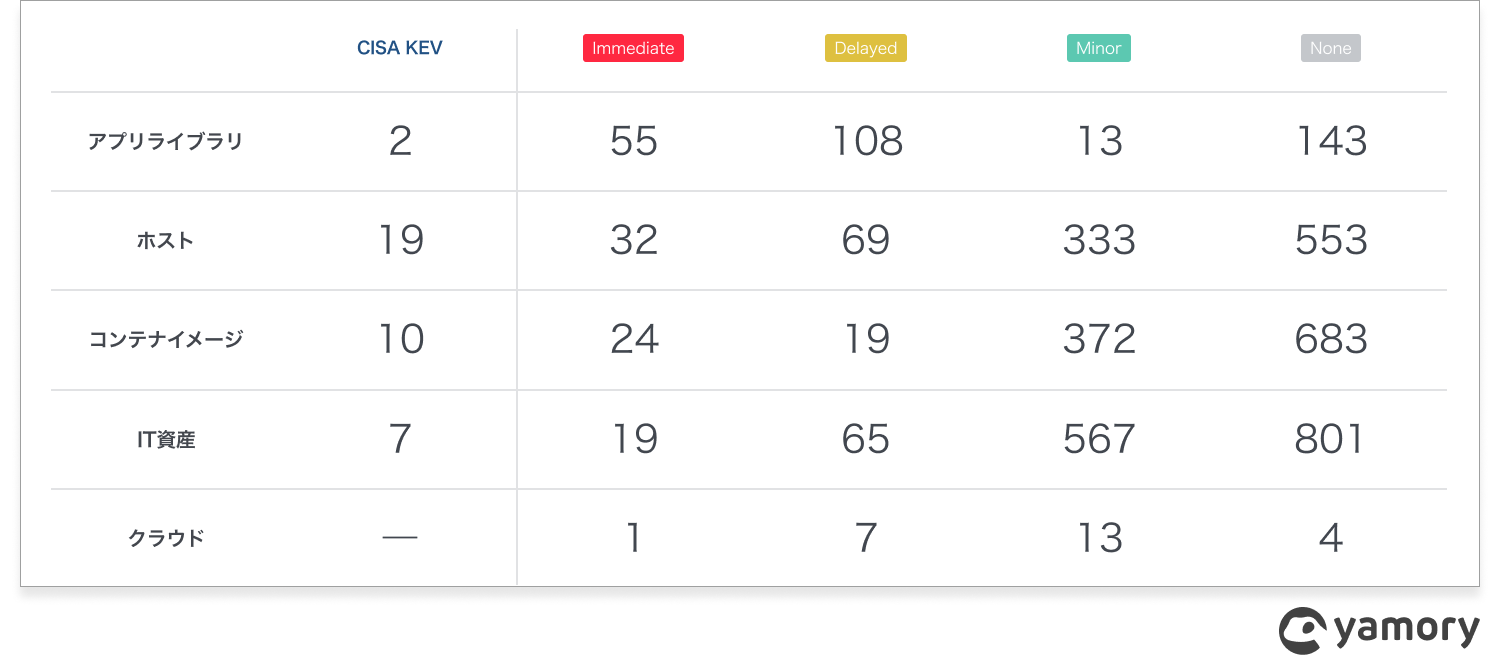

分かりやすいダッシュボードで結果を可視化

オートトリアージ機能で優先度付けを行った結果は、ダッシュボードで直感的に可視化されます。オンプレ・クラウド環境に関わらず、インフラからアプリケーションレイヤーまでのIT資産全般の脆弱性リスクを横断的に把握でき、迅速かつ正確な意思決定を下せるようになります。

オートトリアージ機能で優先度付けを行った結果は、ダッシュボードで直感的に可視化されます。オンプレ・クラウド環境に関わらず、インフラからアプリケーションレイヤーまでのIT資産全般の脆弱性リスクを横断的に把握でき、迅速かつ正確な意思決定を下せるようになります。

脆弱性管理クラウドyamoryで、効率的な脆弱性管理を実現しませんか?

yamoryは、政府情報システムのためのセキュリティ評価制度『ISMAP』において、国産の脆弱性・SBOM管理サービスとして初めて登録されたクラウドサービスです。

yamoryは、政府情報システムのためのセキュリティ評価制度『ISMAP』において、国産の脆弱性・SBOM管理サービスとして初めて登録されたクラウドサービスです。

経済産業省が策定した「ソフトウェア管理に向けたSBOMの導入に関する手引」にて、唯一の国産ツールとしても紹介され、数多くの企業様に導入いただいております。

「CVSSベースの運用に限界を感じている」「SSVCを導入したいが、運用工数が心配」というご担当者様。ISMAP登録済みのセキュアな基盤で、効率的かつ合理的な脆弱性管理をスタートしませんか?

まずは実際のダッシュボードで、貴社の脆弱性がどのようにトリアージされるかを体感してください。

SBOM・脆弱性の一元管理なら

「yamory」におまかせ

SSVCに対応

SSVCに対応

脆弱性・EOL・OSSライセンスを一元管理

脆弱性・EOL・OSSライセンスを一元管理

ISMAP登録の国産脆弱性管理ツール

ISMAP登録の国産脆弱性管理ツール