AWS アカウントを追加する(アカウント毎に手動で連携)

yamory のクラウドで AWS アカウントをスキャンするために、AWS アカウントを yamory に追加する方法を説明します。

はじめに

yamory と AWS アカウントを追加するためには、AWS の IAM Role ベースの連携を行います。

yamory と連携するための IAM Role を作成し、Role に対して必要な権限を付与します。

この IAM Role の ARN を yamory に登録していただくことでスキャンが行えるようになります。

その他、必要な権限を以下のページにまとめております。

AWS アカウントの連携手順

以下の手順で、AWS アカウントを追加できます。

- アカウント追加ウィザードの開始

- IAM Role の登録

- IAM Role ARN の登録

1. アカウント追加ウィザードの開始

「クラウド」カテゴリの「アカウント」画面から「新しいアカウントを追加」ボタンをクリックします。

|

|---|

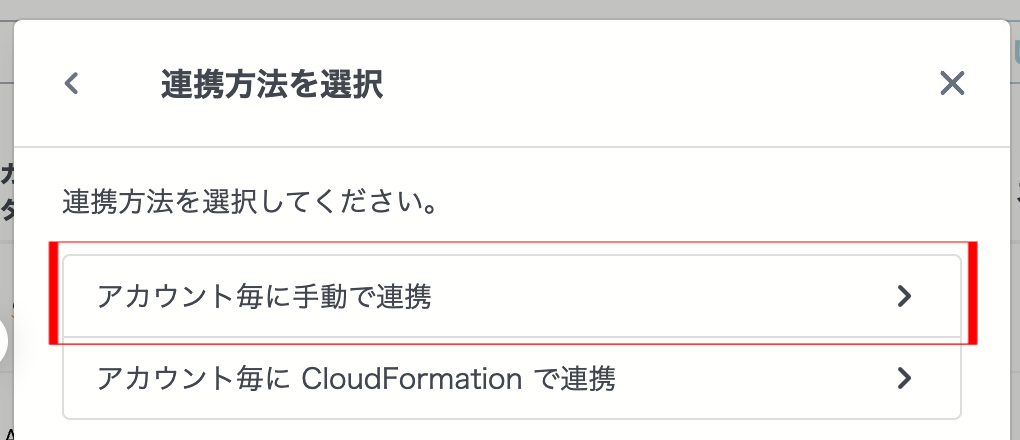

「アカウント毎に手動で連携」を選択します。

2. IAM Role の登録

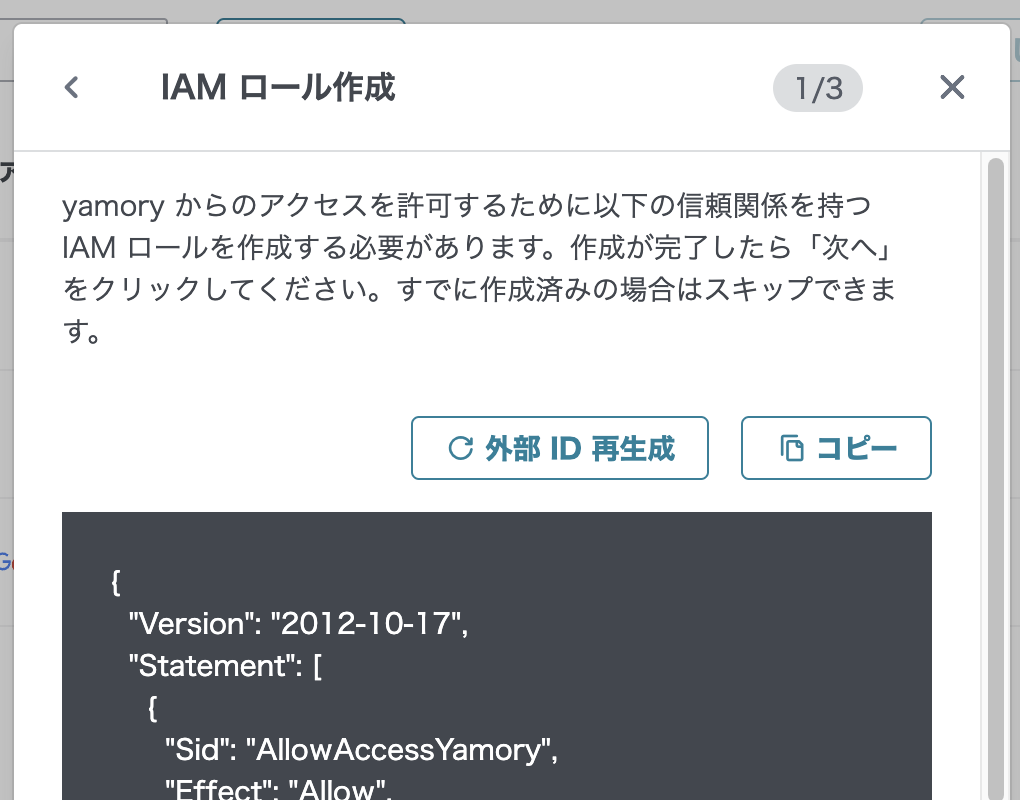

IAM Role の作成画面が表示されます。

ここで、クラウドでのスキャンに必要な IAM Role の信頼ポリシーが表示されるので、右上の「コピー」ボタンをクリックして、全体をコピーしておきます。

また、「外部 ID 再生成」ボタンで、アカウント毎に外部 ID を再生成できます。

外部 ID とは、権限を与える際に一意の識別子を提供し、混乱する代理問題 を回避するために役立てることができます。

次に、クラウドでスキャンしたい AWS アカウントにログインし、IAM の管理コンソールを開きます。管理コンソールの左側のメニューから「ロール」をクリックして IAM Role 一覧画面を開き、IAM Role の一覧が表示されている状態で、右上の「ロールを作成」ボタンをクリックします。

|

|---|

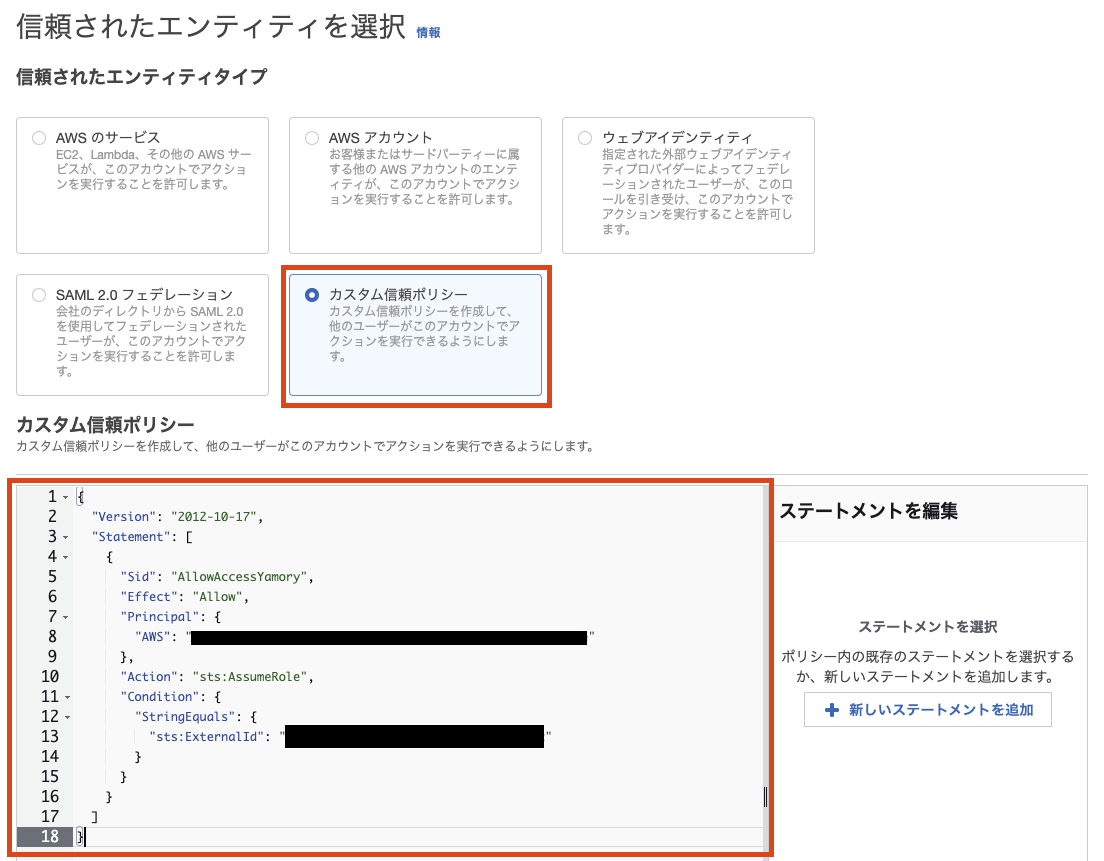

IAM Role 作成画面に遷移したら、「カスタム信頼ポリシー」を選択して、先ほどコピーした IAM Role を編集画面に貼り付け、次へ進みます。

|

|---|

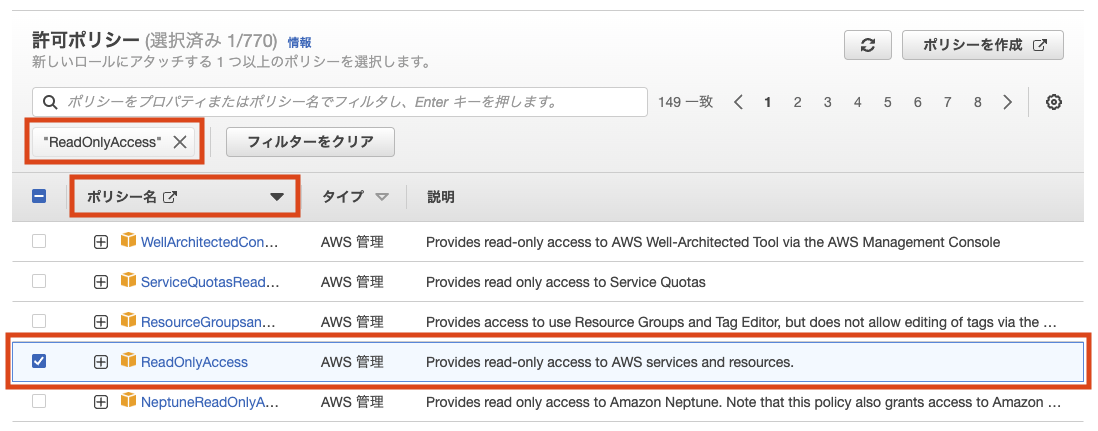

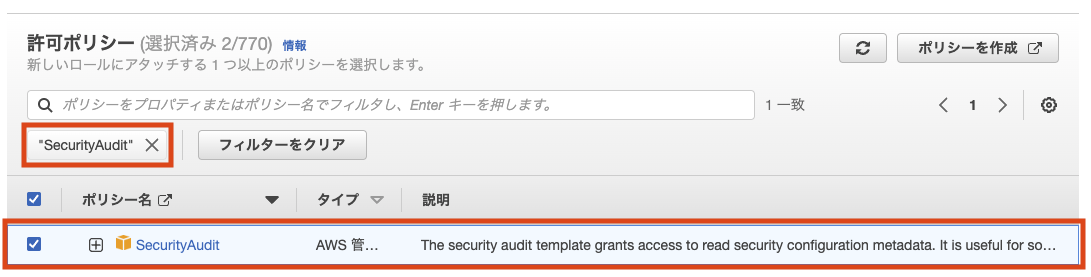

続いて、IAM Role に紐づけるポリシーを選択します。

yamory のクラウドでは以下の 2 つのポリシーが必要になります。

ReadOnlyAccessSecurityAudit

この 2 つを検索してアタッチしてください。

ポリシー検索欄は部分一致検索を行う仕様のため、デフォルトのソート順では ReadOnlyAccess が1ページ目に表示されないことがあります。この場合は、ポリシー名をアルファベット逆順でソートすることにより見つけやすくなります。

|

|---|

|

|---|

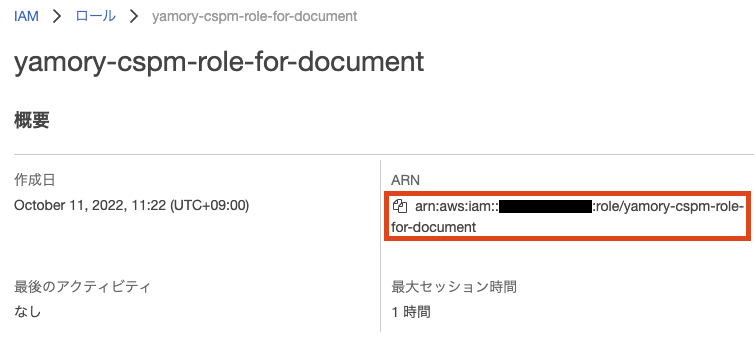

最後に、作成した IAM Role に名前をつけます。ここでは説明のため yamory-cspm-role-for-document としていますが、任意の名前をつけることができます。

|

|---|

ReadOnlyAccess と SecurityAudit のポリシーがアタッチされていることを確認して、「ロールを作成」ボタンをクリックします。

|

|---|

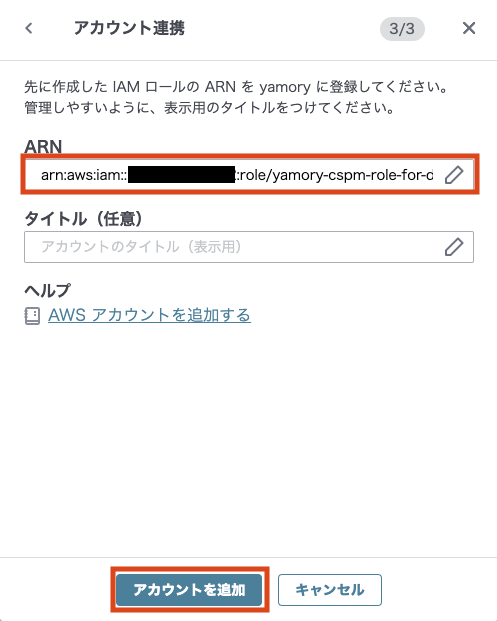

3. IAM Role ARN の登録

IAM Role を作成したら、yamory 側への登録作業を行います。IAM Role の一覧画面から、作成した Role を選択し、ARN をコピーします。

|

|---|

yamory 側の画面へ戻り、コピーした ARN を貼り付けてから「アカウントを追加」ボタンをクリックします。

|

|---|

以上で AWS アカウントの追加作業は完了になります。

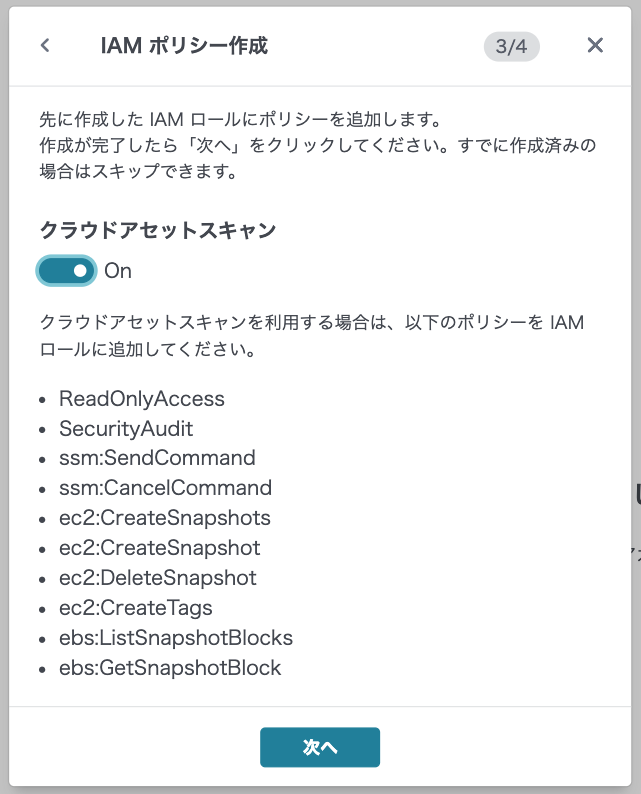

クラウドアセットスキャン機能を有効化する

yamory のクラウドアセットスキャン機能を On にすると、クラウドのスキャンと同時に連携されたクラウドに登録されているアセット(アプリライブラリ、ホスト、コンテナ)に対するスキャンを行うことができます。

2. IAM Role の登録で IAM ポリシーを作成する際に「クラウドアセットスキャン」を On にします。

クラウドアセットスキャンに必要なポリシーを IAM Role に追加してください。

その後は同様に AWS アカウントの連携を行ってください。

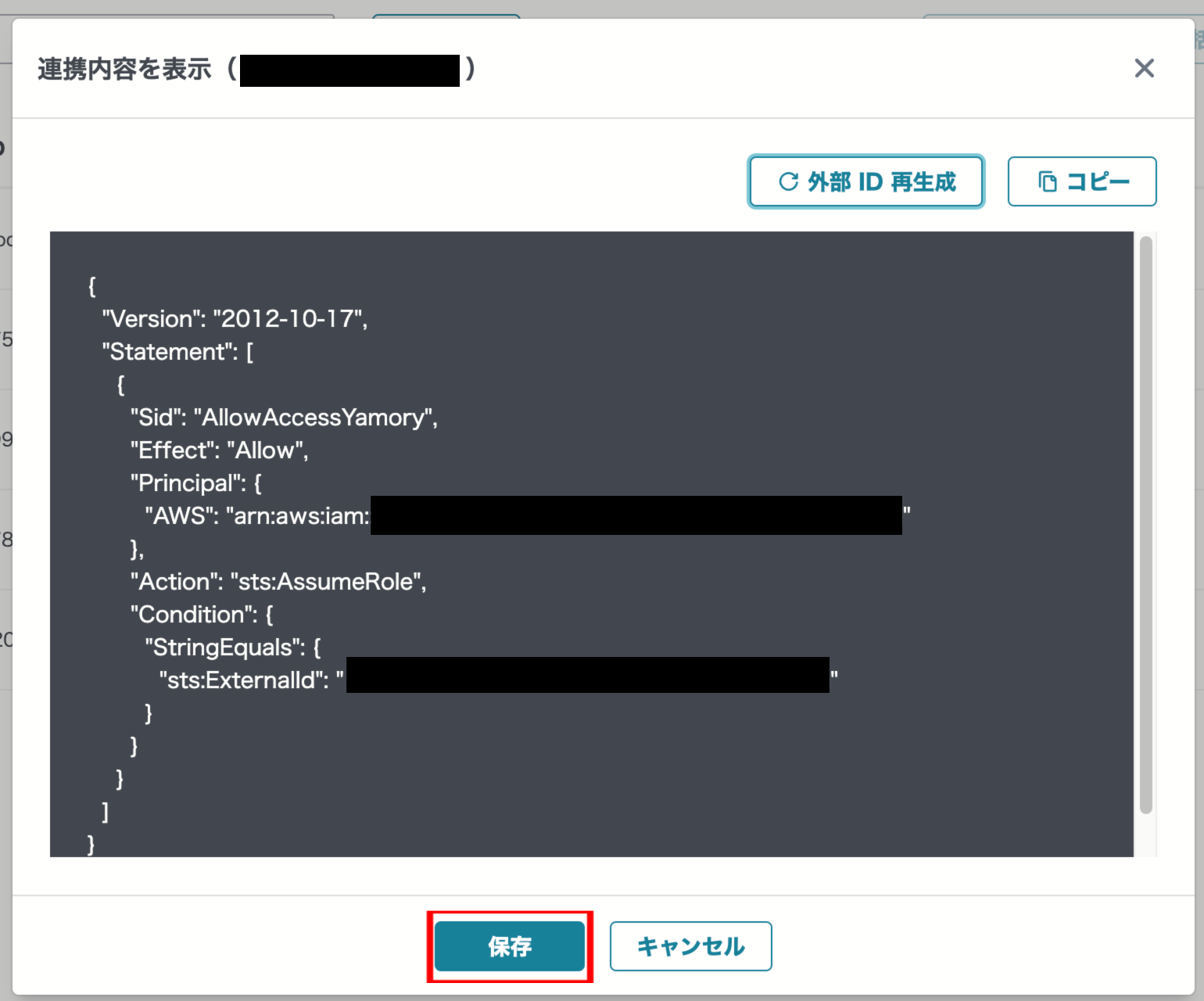

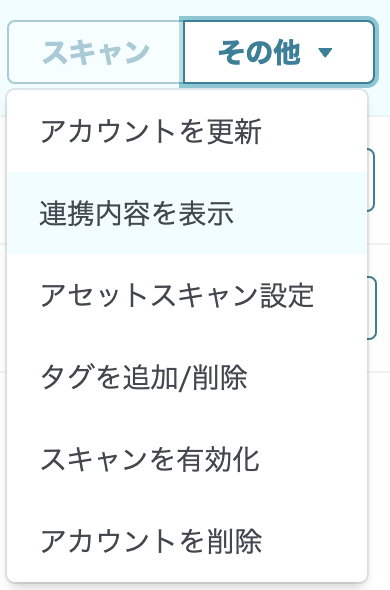

連携内容を表示する

登録された連携内容は「その他」ボタンメニューの「連携内容を表示」で表示できます。

「連携内容を表示」機能では外部 ID の再生成が可能です。