yamory-cli をインストールした Linux ローカルホストをスキャンする

yamory-cli をインストールした Linux ローカルホストをスキャンできます。

スキャン可能なディストリビューションはこちらを確認してください。

1.スキャンのトークンを発行する

サイドバーから「チーム設定」>「チーム情報設定」を開き、スキャンに必要なトークンを発行します。

2.yamory-cli を取得する

yamory-cli をローカルホストにインストールします。

ここでは wget を使っていますが、他のコマンドに読み替えても構いません。

wget -O yamory https://cli.yamory.io/yamory-cli-linux/yamory-linux-amd64 && chmod 700 yamory

wget -O yamory https://cli.yamory.io/yamory-cli-linux/yamory-linux-arm64 && chmod 700 yamory

3.スキャンする

yamory-cli をインストールしたローカルホストで、インストールしたディレクトリに移動し、スキャンコマンドを実行します。

以下のコマンドからトークン"XXXXXXXXXXXXXX"を 1 で発行したトークンに置き換え、スキャンを実行してください。

./yamory exec --token="XXXXXXXXXXXXXX" --title="your server name" --identifier="Change-to-unique-identifier-for-your-team!"

identifier フラグ

yamory のホストスキャン機能では、ホストの一意性を特定するためにマシン ID(/etc/machine-id の値)を使用していますが、クラウド環境などでコピーしたイメージを利用する際にマシン ID が同値となり、意図せずスキャン結果を上書きしてしまうことがあります。

そのような場合に identifier フラグを設定することでスキャン情報の上書きを回避できます。

identifier フラグには、チーム内でホストごとに一意の値になるように設定してください。

その他フラグの詳細については、以下をご覧ください。

exec | 使い方 | yamory - 脆弱性管理クラウド

4.スキャン結果を確認する

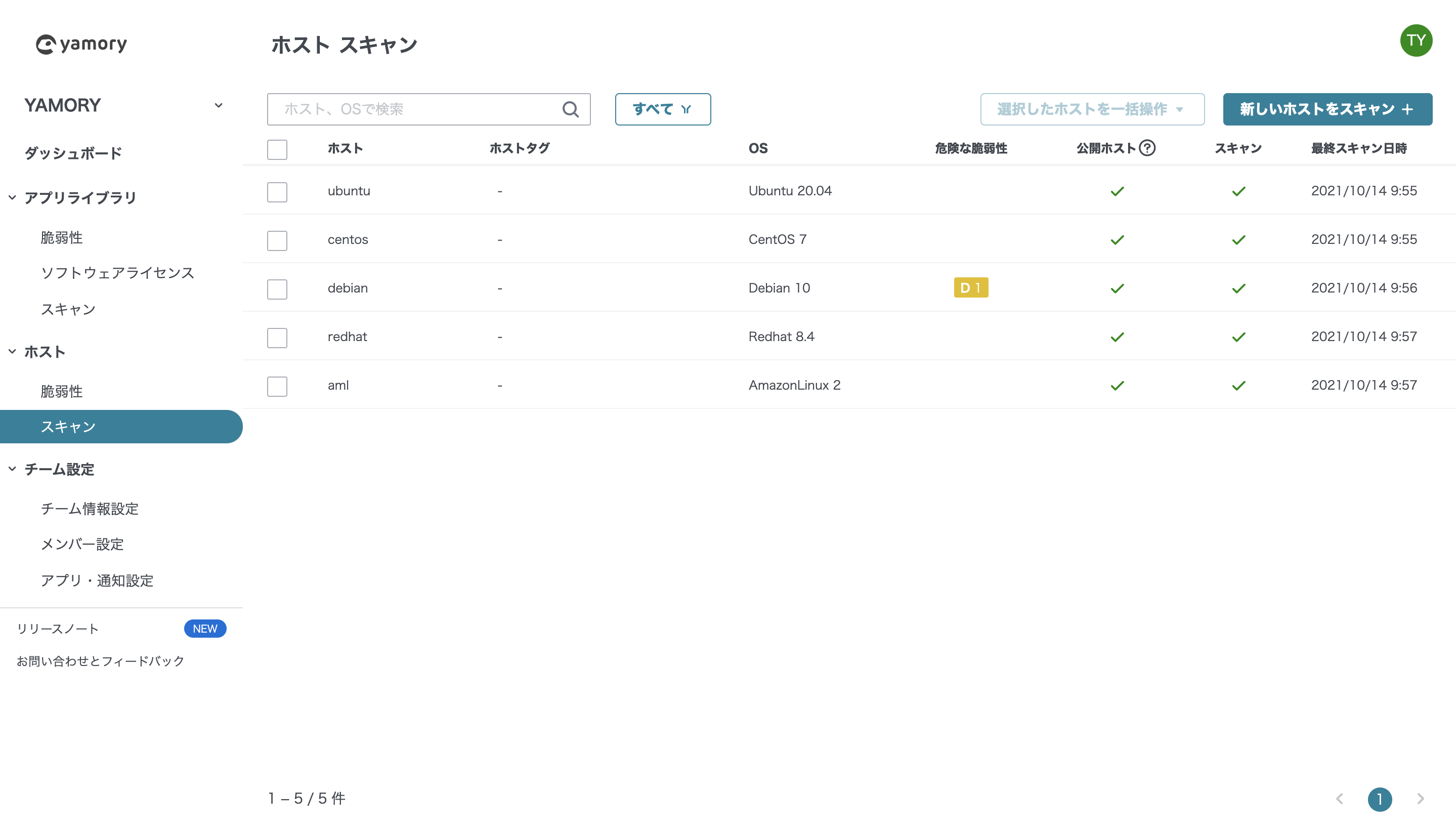

サイドバーから「ホスト」>「スキャン」を開き、スキャンしたホストの情報を確認できます。

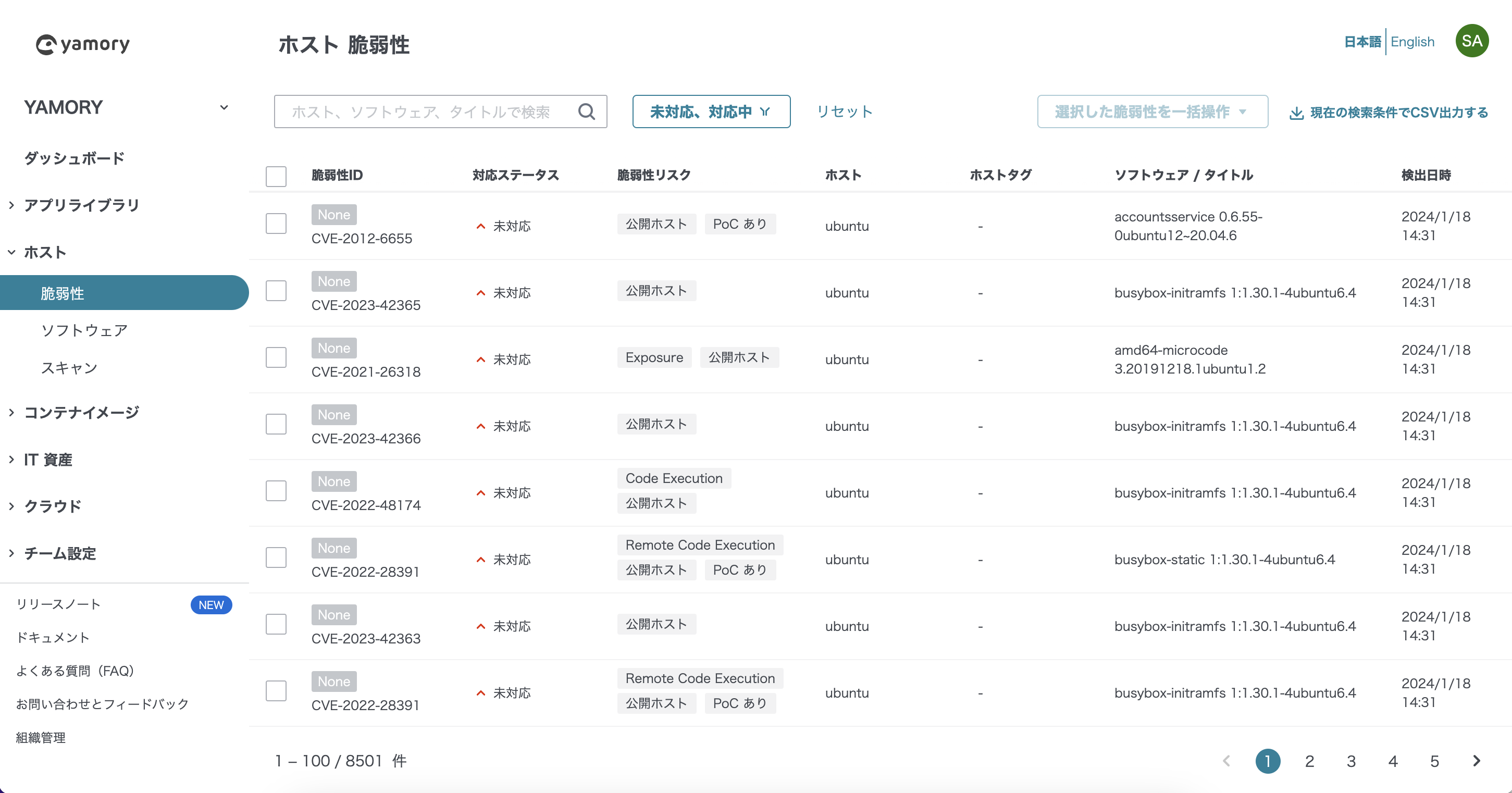

また、サイドバーから「ホスト」>「脆弱性」を選択開くと、スキャンで検出された脆弱性の一覧をみることができます。

その他、yamory-cli をインストールしたローカルホストをスキャンする場合の詳細な設定内容についてはこちらを参照してください。

制限事項や注意事項について

- yamory-cli は nopassword で sudo コマンドを利用できる場合、sudo コマンドを使用します。

- yamory のホストスキャン機能では、ホストの一意性を特定するためにマシン ID(

/etc/machine-idの値)を使用しています。マシン ID が同じ値のホストをスキャンするとスキャン情報を上書きしてしまいます。そのような場合は、マシン ID に異なる値を設定するか --identifier フラグでホスト識別子を指定してください。